-

Compteur de contenus

6793 -

Inscription

-

Dernière visite

-

Jours gagnés

20

Messages posté(e)s par Einsteinium

-

-

Post des imprimés écrans de tes disques voir (données smart)

On a les même disques ;-)

0 -

Ne les supprimes pas, je pense qu'il y aura bientôt de quoi décrypter ;-)

0 -

Synolocker

dans News et infos

j'ai la même question que luckyduke et je n'ai pas réussi à trouver une réponse. Dans le doute, j'ai éteint le NAS

Et bien tu le boucle en locale, synology a fini le support des modèles vieux de 7 ans et avant de répondre en râlant a mon message, dit toi qu'aucune boîte ne tiens aussi longtemps le support logiciel de ses produits vendus. (Ah si apple)

Bon moralité, ceux qui n'ont pas fait la mise a jour de leur nas il à 7 mois (je trouve ça quand même abuser), auront eux leurs fessées, on s'achète pas de tel produit, sans au moins le tenir a jour !

0 -

Le NAS de ma mère était finalement infecté par Synolocker!!! Je n'arrivais plus à accéder à l'interface et je suis tombé sur la fameuse page en anglais qui dit que les données sont cryptées !!! Après un débranchement et de multiples tentatives en tout genre, j'ai réussi à repartir de 0 et réinstaller le NAS sans perdre les données, puis je me suis empressé de faire toutes les MAJ pour être en DSM 5.0.

Mais ce week-end, quand j'ai recherché le mot Synolocker sur Google, je ne trouvais rien, alors que maintenant 57000 résultats...

Le problème est réglé sauf que je lis sur les forums qu'une partie des données a peut-être été déjà cryptée... Moi, j'avais juste testé quelques photos qui n'avaient aucun problème. Quelqu'un saurait comment vérifier qu'aucun des fichiers du NAS n'est resté crypté sans avoir à les tester un par un?

Et bien vue qu'il crypte les volumes, la logique voudrais qu'il le fasse par ordre, regarde dans le tout premier dossier de ton nas ;-)

0 -

Synolocker

dans News et infos

Mis en première page, il y a plus qu'à attendre maintenant ;-)

0 -

Synolocker

dans News et infos

Enfin c'est pas pour ce type de cas qu'il faut s'en faire, j'ai mis à jour le post initiale, rien que pour ceux qui se demande s'ils sont infectés ou pas.

0 -

Synolocker

dans News et infos

Contrairement à une idée reçue, c'est non seulement loin d'être aussi facile qu'on pourrait penser, mais quasiment inexploitable dans la plupart des configurations.

Et c'est Stéphane Bortzmeyer qui l'écrit: http://www.bortzmeyer.org/usurpation-adresse-ip.html

Non je pense qu'il parle de passer par un Proxy français, et donc avoir une ip française ;-)

0 -

Synolocker

dans News et infos

Logique, il ne faut bloquer que pour la France les ports ouvert dans ta box, c'est une nouvelle sécurité qui empêche de se bloquer l'accès a l'interface d'administration en locale.Bonjour à tous

Pour ma part j'ai deux règle, une locale avec les différents service tel que dlna, administration, site... Avec une autorisation que sur les ip de mon réseau. (En cas de défaillance ou de faille du pare feu de ma box)

Exemple de 192.168.0.2 à 192.168.0.254 (.1 étant le routeur)

Une seconde règle qui contient les ports ouverts dans ma box (VPN) bloquer elle en ip France.

1 -

Synolocker

dans News et infos

Je n'ai pas donné accès à mon NAS depuis le web, je crains rien ?

Par contre me sers des applis depuis un iphone/tablette mais en local.

Tu ne crains rien alors ;-)

0 -

Synolocker

dans News et infos

Salut,

J'ai un ds112j. Pour empêcher l'accès depuis l'extérieur, j'ai juste a désactiver les redirections de ports de ma freebox vers le syno? De ce fait, mon nas ne sera visible que depuis mon réseau et sera donc hors danger?

Merci.

Exact, mais reboot ta freebox que les paramètres s'applique bien si c'est une V5, V6 inutile.

Bonjour,

n'as-t-on pas plutôt intérêt à mettre peu de tentatives, mais sur un temps long (par exemple 3 tentatives sur 2h)?

Comme ça, si la même IP n'est testée qu'une fois par tentative d'effraction, mais revient à la charge par exemple après 1h (au lieu que quelques minutes, voire secondes habituellement) elles est bannie, alors qu'elle ne l'aurait pas été si le "dispositif d'attaque" utilise des IP tournantes de façon à ce qu'une même ip ne soit pas utilisée 2 fois de suite dans un temps court?

Ba que tu bloque sur 5 minutes ou sur 24h, celui qui utilisera une liste de Proxy changera D'ip comme il le voudra, je dirais que même mettre 3 tentatives en 1 minute c'est déjà suffisant, de toute façon, même si le gas grille qu'il y a le blocage D'ip, cela donne déjà l'alerte si notification active, après en brute force si on ne peut pas mitraille sans relâche l'attaque devient useless en brute force et on passe à la cible suivante.

0 -

Synolocker

dans News et infos

Pour ma part 0 port ouvert. J'ai un VPN chez moi et je me connecte à mon VPN pour avoir ensuite accès à mon NAS en "Local"

Même chose et aussi avoir accès à mes caméras qui ont des failles, mais plus MAJ... (merci heden)

0 -

Synolocker

dans News et infos

Ds1812+ raid5+raid1 je ne connais pas la version dsm, la dernière MA a été faite après heartbleed. Port ouvert :5000.Intrface Web interne/externe remplacé par synolocker.

Toujours possible de parcourir les fichiers par SMb mais impossible de les ouvrir ->message crypté/corrompu

Panneau de configuration, puis information ou mise à jour pour connaître la version exacte.

Tu n'as que le port 5000 ouvert sur le net ? Aucun autre ??

Essaye de trouvais le processus et de killer pour stop le cryptage de tes données.

Que constate tu dans les log aussi ?

0 -

Synolocker

dans News et infos

Je confirme, je suis victime d'attaque via SSH depuis quelques jours, voici mon log de connexion :

Active le blocage D'ip, genre 5 mauvaises connections en 5 minutes -> bannière l'ip.

Car la si tu laisse faire et que ton mdp n'est pas compliqué, tu es cuit :/

Bonjour Ce matin mauvaise surprise sur 3 syno 1 est infecté! Vraiment dégoûté! Est ce que l'un d'entre vous à testé la manip fourni par syno ? Avec succès ?

Tu peux nous en dire plus ? Version de dsm, les ports ouvert sur le net, des choses bizarres dans les logs de connection ?

C'est pas fournie par syno, mais par des utilisateurs, attention les fichiers déjà crypté le resteront.

0 -

Oui mais le nas doit mémoriser les numéros de séries des disques sur lequel la dernière installation a eu lieu, je vois que ça comme explication logique.

0 -

Je ne comprend pas bien la manip: apres l'étape 6 ne devrait-on pas se retrouver dans l'état initial de l'étape 1?

Vu qu'on on remet des disques qui n'ont pas été modifiés, il va booter sur le DSM installé sur ces derniers

Non c'est comme lorsque l'on migre de synology, grosso modo il doit y avoir un paramètre au niveau du bios du synology avec le dernier disque avec installation valide, si disque vierge inconnus, c'est install, si disque inconnus mais avec un dsm, c'est migration.

0 -

Synolocker

dans News et infos

Salut @ tous

je viens juste de me lever et de boire mon café ... je lis les news sur ma tablette quand je vois ça ....

je file vite me connecter à mon DS214Se .... ouf c'est bon no soucy

vérification : accès telnet désactivé .... IP douteuses ( Chne ... etc .. ) bloquéés ^^

concernant les ports 5000 & 5001, c'est bien via DSM qu'on doit les bloquer : panneau de config,sécurité,pare-feu, créer,liste d'applis, et tout en bas les 2 ports 5000&5001 conrrespondant au protocole DSM ... ?

Non si tu les bloques dans le dsm. Tu te bloque toi même l'accès, c'est dans le pare feu de ta box qui faut les désactivés

D'un autre topic venant de coolraoul :Bon moi je fais simple.... Syno fera dodo en attendant une solution... trop de risque...

Comment fait on pour bloquer le sip chinoise etc ? Qq'un peut il me donner l'info ?

Merci !

Sauf que tu choisis région et sélectionne les pays que tu veux.

0 -

Bon je me suis motivais, j'ai fait un ticket au support par acquis de conscience.

0 -

Synolocker

dans News et infos

Pas de soucis, mon post étant en première ligne, au besoin vous pouvez le modifier sans soucis.

0 -

Le lien de la source déjà en quote dans le topic principal =) ()

Je vais voir a le mettre directement dans le message.

Édit : par contre tu oublie le plus important, cette solution empêche toute récupération à venir, enfin si réellement prévue par les pirates des fichiers cryptés, qui d'ailleurs le resteront après manipulation pour ceux fait par le logiciel.

0 -

Synolocker

dans News et infos

Personnellement je suis bombardé sur le port 23, j'ai une moyenne de 30 IP bloquées par jour depuis le 2 Août !

Effectivement sur les forum allemand et chinois/japonais pas mal de monde à ce problème, cela semble être un simple brute force du compte admin...

0 -

Synolocker

dans News et infos

Oui mieux vaut couper les vannes en attendant de savoir comment cette faille est exploitée

0 -

Synolocker

dans News et infos

Je n'ai pas les droits pour la section news malheureusement =)

Oui encore une sacrée faille, l'on devient des cibles de choix :/

0 -

Synolocker

dans News et infos

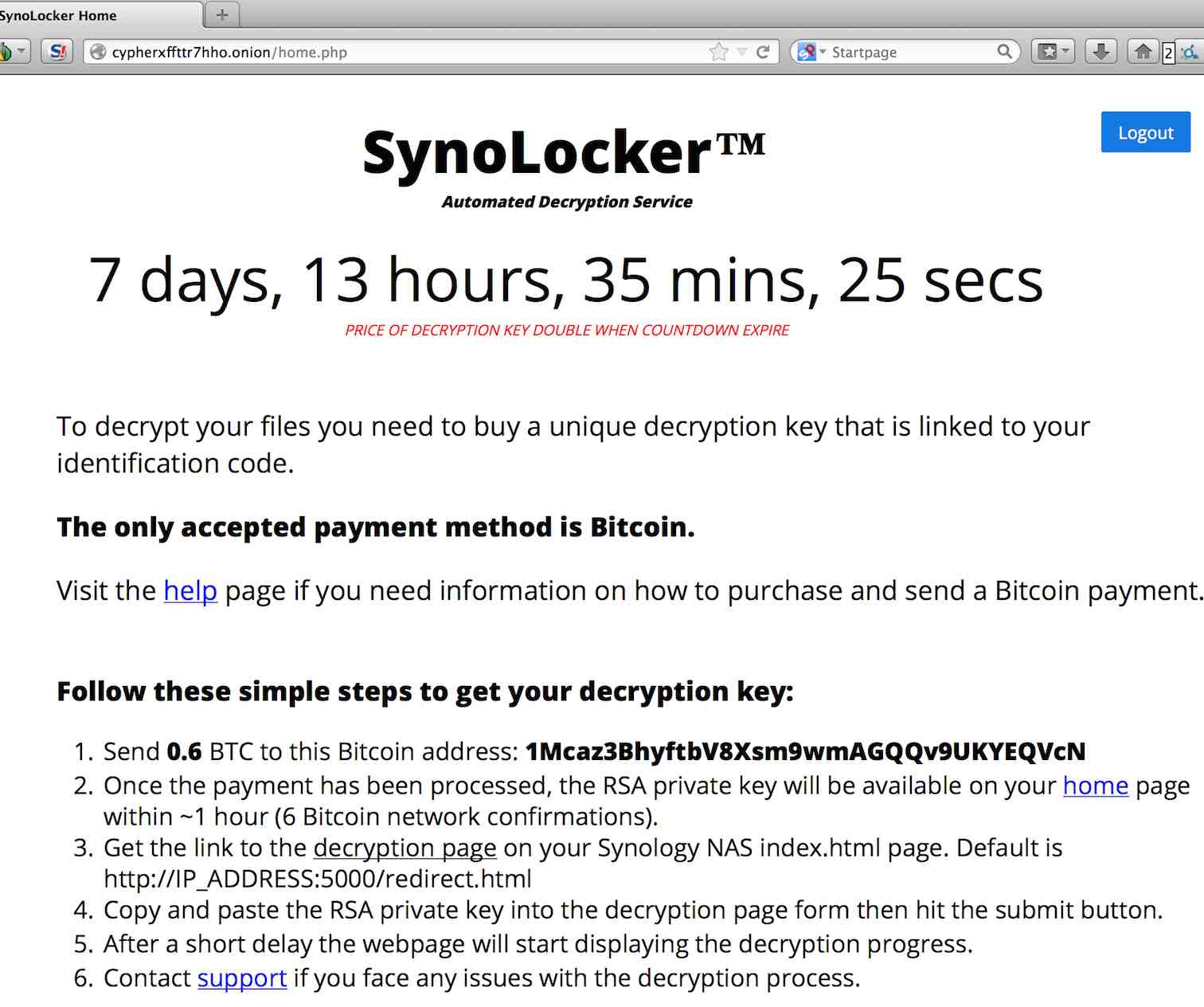

Des cyber criminels ont mis au point un clone du tristement célèbre Cryptolocker afin de racketter les possesseurs de Synology (et NAS alternatifs sous XPenology). Baptisé SynoLocker (vous apprécierez le symbole "marque déposée"), ce cheval de Troie entreprend de chiffre un par un tous les fichiers présents sur les disques de votre NAS.

Comment savoir si vous êtes infectés ? Vous aurez la page suivante en tentant d'accéder a l'interface web de votre synology :

En cas d'infection : Débranchez physiquement votre DiskStation afin d'éviter d'autres problèmes. Contactez le support de Synology dès que possible via ce formulaire ou bien par e-mail à security@Synology.com

@ K-5 : (04 août - 09:13 )Bonjour,

Voila déjà une solution pour ceux qui sont infectés par Synolocker pour reprendre la main sur votre NAS, après, les fichiers qui ont été encryptés le seront encore :

http://forum.synology.com/enu/viewtopic.php?f=3&t=88716#p333751

1. Arrêtez le NAS

2. Retirez tous les disques durs du NAS

3. Trouver un disque dur de rechange que vous n'utilisez pas et l'insérer dans le NAS

4. Utiliser le Synology Assistant pour trouver le NAS et installer le dernier DSM sur ce disque dur de rechange (utiliser la dernière DSM_file.pat de Synology)

5. Lorsque le DSM fonctionne parfaitement sur ce disque dur de secours, arrêtez le NAS de l'interface web.

6. Retirez le disque de rechange et insérer tous vos disques originaux.

7. Mettez le NAS en marche et attendre patiemment. Si tout va bien, après environ une minute, vous entendrez un long bip et le NAS sera démarrer.

8. Utiliser Synology Assistant pour trouver le NAS. Il devrait maintenant être visible avec le statut "migrable".

9. Du Synology Assistant choisir d'installer DSM sur le NAS, utiliser le même fichier que vous avez utilisé à l'étape 4 et spécifier le même nom et l'adresse IP comme il était avant l'accident.

10. Parce que le NAS est reconnu comme "migrable", l'installation DSM ne va pas effacer les données de la partition système, ni de la partition de données.

11. Après quelques minutes, l'installation se terminera et vous serez en mesure de vous connectez à votre NAS avec vos pouvoirs originaux.

AVIS IMPORTANT

Nous vous conseillons de temporairement :

Retirer votre NAS Synology de la zone DMZ

Modifier les ports DSM (5000/5001)

Fermer l'accès à TELNET 23 et SSH 22

Fermer Web Station port 443 /

Fermer l'accès FTP port 21

Modifier le pare-feu afin qu'il n'accepte les connexions que depuis votre Pays

Activer le blocage automatique des IP's

Utiliser le serveur VPN et fermer l'accès externe à votre NAS.

Prévention en attendant plus d'informations de la part de Synology.

Topics forum Officiel :

https://forum.synology.com/enu/viewtopic.php?f=3&t=88716

https://forum.synology.com/enu/viewtopic.php?f=108&t=88770

Topic forum Allemand :

Source : http://korben.info/synolocker.html

Source : http://www.cso.com.au/article/551527/synolocker_demands_0_6_bitcoin_decrypt_synology_nas_devices/

0 -

De la video surveillance en wifi .....non merçi.....foscam...non merçi aussi .

Mais essaye de mettre ta camera en test avec un vrai cable reseau pour commencer .

Alors la désolé... J'ai 3 cam en wifi, du heden, et du FOSCAM... Jamais eu une seule déco ! C'est juste que j'utilise un routeur perso et pas les bobox bon marché de nos FAI, après tout est question de position du routeur de réglage wifi du routeur et d'avoir ses Cam en ip statiques

Foscam non merci ? Euh je vais pas être méchant, mais je dirais que c'est le free des camera IP, le matos est bon, le prix pas chère, les heden, aquila, bluestorck, trendnet et consort, ne sont juste que des copies grossières, juste le nom change sur le produit et la boîte, ils reprennent les logiciels interne et de configuration de foscam, mais contrairement a ceux ci, il ne tienne pas les MAJ (merci heden pour la non correction des failles par exemple)

0

Synolocker

dans News et infos

Posté(e)

Désolé mais non, Windows ne devellope que du logiciel, synology fait son logiciel en symbiose avec ce qu'il produit en matériel.