-

Compteur de contenus

227 -

Inscription

-

Dernière visite

-

Jours gagnés

3

Tout ce qui a été posté par Geoff1330

-

Bonjour, la dernière manipulation n'a rien donnée. J'ai installé AdGuard et c'est le même problème. Donc, ça vient bien de mon routeur. Maintenant, je ne sais pas si c'est mieux de garder AdGuard ou remettre Pi-Hole

-

il était sur le premier chez moi... Je l'ai mis sur le dernier. On va voir 🙂 En tout cas, c'est vraiment bizarre tout ça. merci de t’être penché sur le sujet 🙂

-

Je vais installer AdGuard, on verra si j'ai le même problème 😉

-

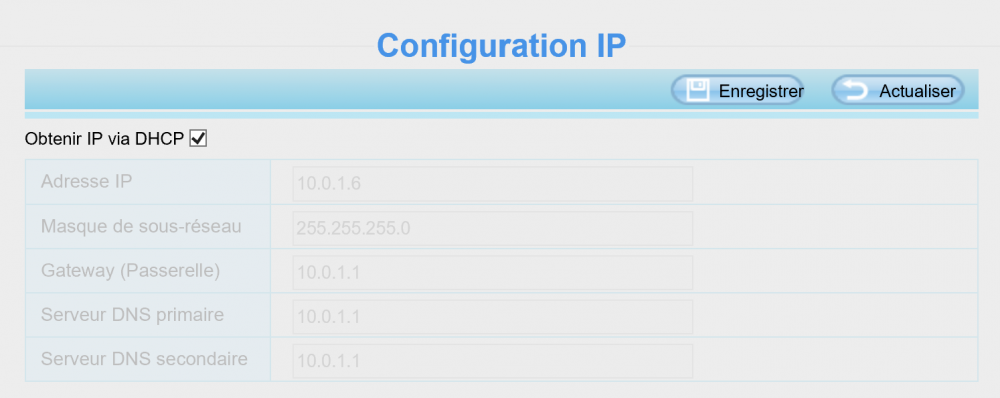

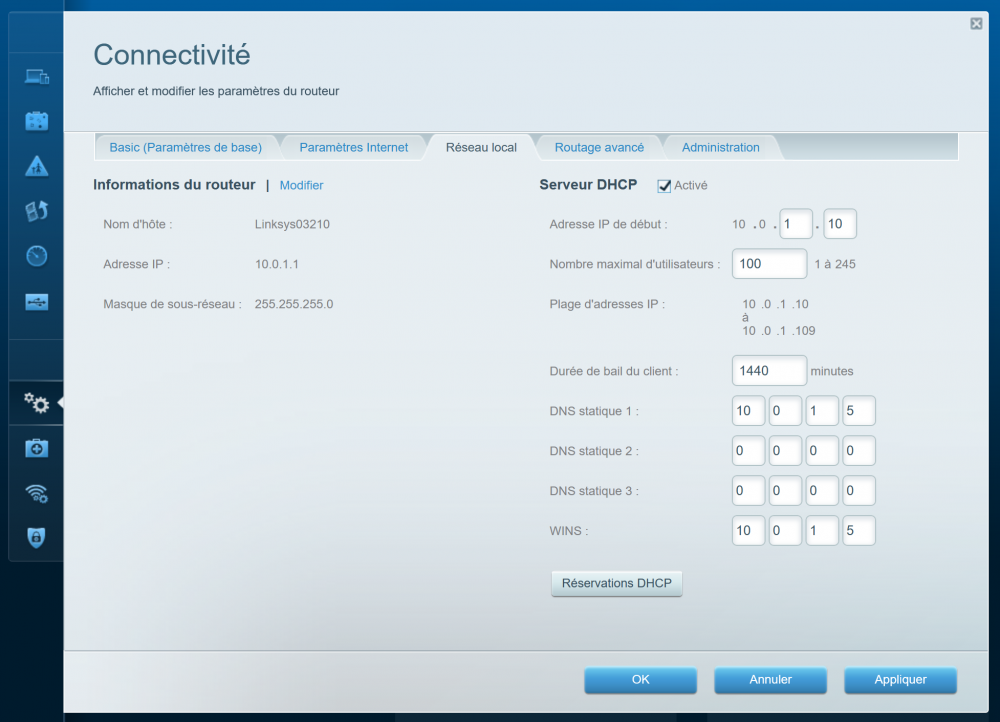

Je ne sais pas ou on peut mettre le DNS du routeur. le seul endroit que j'ai trouvé c'est au niveau DHCP. J'ai trouvé ca sur le routeur: Informations sur le routeur Version du micrologiciel : 1.1.9.200251 Numéro de série : ***** Heure du routeur actuelle : Mardi, 05 Janvier 2021 15:27:34 (GMT +01:00) Heure du navigateur actuelle : Mardi, 05 Janvier 2021 15:27:38 (GMT +01:00) Adresse MAC Internet : ***** Nom du serveur : Linksys03210 Nom d'hôte : Linksys03210 Nom de domaine : Services Linksys Smart Wi-Fi Etat : Connecté Connexion Internet (IPv4) Type de connexion : Configuration automatique - DHCP Adresse Internet : 109.***** Masque de sous-réseau : 255.255.255.0 Passerelle par défaut : 109.88.51.1 DNS1 : 109.88.203.3 DNS2 : 62.197.111.140 DNS3 : MTU : Auto Durée de bail DHCP : 480 minutes Connexion Internet (IPv6) Type de connexion : Déconnecté Adresse Internet : Passerelle par défaut : DNS1 : DNS2 : DNS3 : Durée de bail DHCP : Réseau local Adresse MAC locale : C4:41:1E:98:1B:8E Adresse IPv4: 10.0.1.1 Masque de sous-réseau IPv4 : 255.255.255.0 Lien IPv6 – Adresse locale : fe80:0000:0000:0000:c641:1eff:fe98:1b8e Adresse du préfixe : Serveur DHCP Serveur DHCP : Activé Adresse IP de début : 10.0.1.10 Adresse IP de fin : 10.0.1.109 Durée de bail du client : 1440 minutes DNS statique 1 : 10.0.1.5 DNS statique 2 : DNS statique 3 : WINS : 10.0.1.5 Réseau sans fil 2,4 GHz Etat : Activé Adresse MAC : C4:41:1E:98:1B:8F Mode Wi-Fi : 802.11mixed Nom du réseau Wi-Fi : Home Largeur du canal : Auto Canal : Auto Sécurité : WPA2 personnel Réseau sans fil 5 GHz Etat : Activé Adresse MAC : C4:41:1E:98:1B:90 Mode Wi-Fi : 802.11mixed Nom du réseau Wi-Fi : Home Largeur du canal : Auto Canal : Auto Sécurité : WPA2 personnel Réseau sans fil 5 GHz Etat : Activé Adresse MAC : C4:41:1E:98:1B:91 Mode Wi-Fi : 802.11mixed Nom du réseau Wi-Fi : Home Largeur du canal : Auto Canal : Auto Sécurité : WPA2 personnel Ports 10/100 Mbit/s 1 Gbit/s Internet X 10/100 Mbit/s 1 Gbit/s 1 2 3 4 X ici on voit que l'IP de la camera est la en faisant le test de mettre le DNS à la main. mais sinon, il y a aucun autre appareil.

-

J'ai suivi le tuto Avec le docker " pihole-pihole1" N’étant pas chez moi, voici les info de ma camera Wifi: Geoff@TheBoss:~$ nslookup www.google.fr Server: 10.0.1.5 Address: 10.0.1.5#53 Non-authoritative answer: Name: www.google.fr Address: 172.217.168.227 Geoff@TheBoss:~$ cat /etc/resolv.conf nameserver 10.0.1.5 domain lan Je pense que tu as tout la 😉

-

non, wifi de la box est désactivé 😉 server: 10.0.1.5 Address: 10.0.1.5#53 c'est l'IP de mon nas EDIT: je ne suis pas chez moi et j'ai fais le SSH via le VPN (peut-être que...)

-

J'avais le même soucis quand j’étais chez Proximus avec le routeur en PPoE 😉 Ma config actuel (parce que j'ai déménagé et donc tout n'est pas connecté) En câbler: Internet -> Modem Voo en mode Bridge (j'ai même du les appeler pour recevoir une IP publique) -> Routeur Linksys -> NAS il n'y a rien d'autre, l'airport n'est pas encore connecté et même le pont Philippe Hue n'est pas connecté) En wifi: GSM, Ordi, Prise. Je suis donc dans une configuration la plus basique en se moment. Le routeur est config en 10.0.1.x et tout mes appareils ont bien une IP du routeur.

-

mon routeur est un Linksus velop MX5300. Je suis sur de ne pas avoir un 2eme serveur DHCP. Pour la plage des IP sous DHCP, je suis effectivement bien plus bas et mes IP dédier sont hors DHCP. L'image vient d'internet, ce n'est pas ma config 😉 Merci pour ton aide et tes analyses 🙂

-

Merci Shad Mais justement, je ne vois pas ou je dois configurer le DNS du DHCP voici a quoi ressemble mon interface du routeur. J'ai mis l'IP du Pi-hole dans ' Static DNS 1 ' mais les appareilles ne reçoivent pas cette ip

-

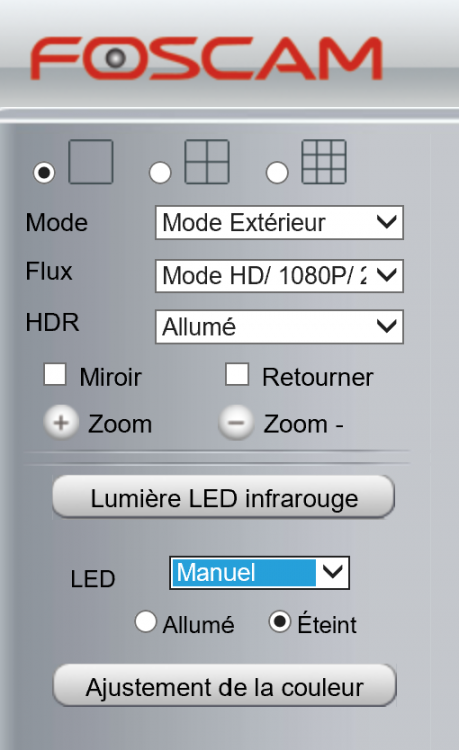

Foscam : Mode nuit, mais sans led

Geoff1330 a répondu à un(e) sujet de StéphanH dans Surveillance Station

-

Foscam : Mode nuit, mais sans led

Geoff1330 a répondu à un(e) sujet de StéphanH dans Surveillance Station

Bonjour, Sur ma Foscam, je peux mettre les LED en manuel et les laisser eteint. C'est une FI9900 -

Bonjour, Grace au super Tuto pour installer Pi-hole, Je l'utilise maintenant depuis quelques mois. Mais j'aimerai aller un peu plus loin avec ma config: Sur mon routeur Linksys je fait pointer le DNS vers le Pi-hole et donc dans l'interface de ce dernier, je vois bien mon routeur Linksys qui envoie TOUT le trafic. J'aimerai maintenant pouvoir voir mes différents appareils dans Pi-hole. Pour cela, je voudrais que mon routeur envoie, via le DHCP, le DNS du P-H (je peux le mettre manuellement dans un téléphone ou pc, mais c'est chiant de devoir chaque fois changer quand je me déplace) Et c'est la que ça coince. Je ne trouve pas comment faire. J'ai cherché sur le net sans trouver, peut-être que vous pouvez m'aider? Merci

-

Ajouter un certificat Let's Encrypt

Geoff1330 a répondu à un(e) sujet de Raptoria dans Installation, Démarrage et Configuration

T’inquiète, c'est fait depuis mon premier NAS 🙂 Mais c'est toujours bien de le rappeler pour les autres personnes qui pourrait lire ceci 😉 -

Ajouter un certificat Let's Encrypt

Geoff1330 a répondu à un(e) sujet de Raptoria dans Installation, Démarrage et Configuration

oui bien sur, mais pour tester, je l'avais rediriger vers le 5000. J'ai bien fais parce que j'ai découvert qu'il n’était pas ouvert (du coup) Je fais des recherches du coter de Proximus (belgique) maintenant. Je pense que le soucis est que je n'utilise pas la bbox de proximus, mais un routeur linksys en PPPoE De toute façon, j'ai une semaine pour trouvé la solution puisque je suis bloqué avec Lets encrypt ^^ -

Ajouter un certificat Let's Encrypt

Geoff1330 a répondu à un(e) sujet de Raptoria dans Installation, Démarrage et Configuration

oui et oui 😉 enfin, via le sous-domaine. maintenant, j'ai pas testé le port 80 parce que je n'ai aucune envie d'installer un serveur web 😉 (EDIT) Je viens de rediriger le port 80 vers le 5000 du nas... je n'arrive pas a avoir le DSM... par contre, le port 5000 vers le 5000 cela fonctionne. J'ai bien un problème avec le 80 du coup. -

Ajouter un certificat Let's Encrypt

Geoff1330 a répondu à un(e) sujet de Raptoria dans Installation, Démarrage et Configuration

C'est un domaine pris chez OVH. j'ai quelques sous-domaine pour les différents nas que je gère. Dans le pare-feu, j'ai bien ouvert à "tous". Merci pour votre aide. -

Ajouter un certificat Let's Encrypt

Geoff1330 a répondu à un(e) sujet de Raptoria dans Installation, Démarrage et Configuration

@bruno78 Merci pour l'info. obliger d'attendre du coup. -

Ajouter un certificat Let's Encrypt

Geoff1330 a répondu à un(e) sujet de Raptoria dans Installation, Démarrage et Configuration

Bonjour, J'ai le même problème: J'essaye de créer un certificat, j'ai bien ouvert le port 80 et 443. Quand j'essaye de générer le certificat, il me met le message "échec de la connexion à let's Enscrypt. assurez-vous que le nom de domaine est valide" puis un moment j'ai "Le nombre maximum de demande de certificat est atteint pour ce nom de domaine". Du coup, je ne comprend pas 😞 -

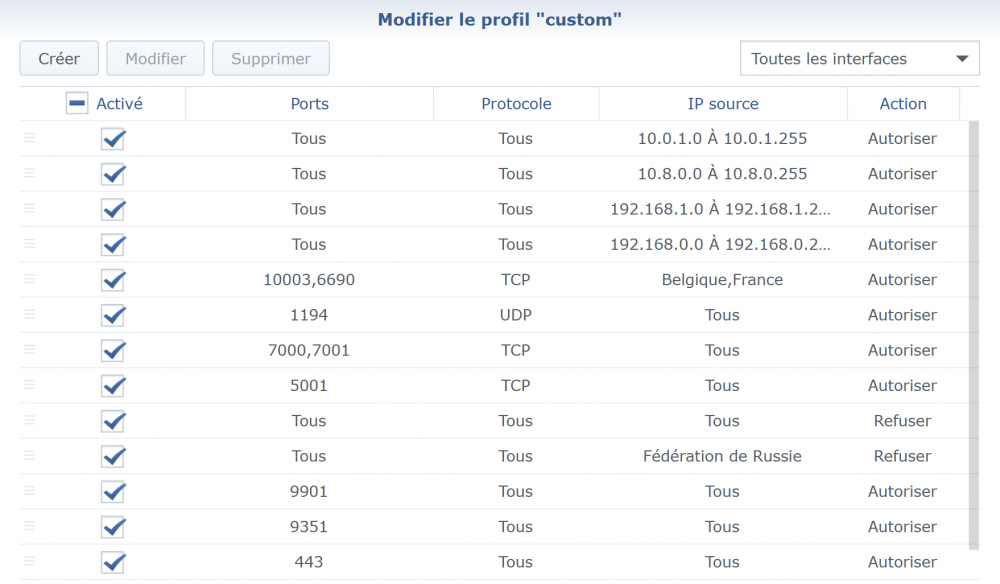

Soucis Pare-feu

Geoff1330 a répondu à un(e) sujet de Geoff1330 dans Installation, Démarrage et Configuration

Donc si je comprend bien le truc, Je peux mettre Tous/Russie/Refuser en première ligne et je serais sur que tout est bloqué de la Russie? J'avais mis cette ligne parce que justement, j'avais beaucoup de tentatives de connections ratées venant de Russie. (et du coup le 5001 n'est pas ouvert sur mon routeur) -

Soucis Pare-feu

Geoff1330 a répondu à un(e) sujet de Geoff1330 dans Installation, Démarrage et Configuration

En fait, je ne suis vraiment pas du genre à faire des postes comme celui-ci, je peux passé des jours à chercher avant de demander de l'aide. et j'ai déjà eu le soucis au part avant, sans vraiment comprendre pourquoi. Alors sur ce coup la, ouais, tu es mon sauveur 🙂 Je penserais à toi à mon prochain passage par Nivelles 😉 -

Soucis Pare-feu

Geoff1330 a répondu à un(e) sujet de Geoff1330 dans Installation, Démarrage et Configuration

MERCIIIII 🙂 Tu es mon sauveur 🙂 effectivement, après les changements, cela fonctionne direct. 👍 -

Bonjour, J'ai un petit soucis de pare-feu pour le moment: Je viens d'installé Note Station pour faire quelques tests de cette application. La version Desktop fonctionne parfaitement bien. en Interne comme en Externe. par contre DS Note, c'est autre chose: J'ai fais un portage d'application pour utilisé le port 9351 et j'ai configuré mon routeur. Cela fonctionne uniquement si mon Pare-feu est désactivé. une fois réactivé, plus moyen d'utilisé DS note. (J'avais déjà eu le soucis avec Drive version PC) Mais je ne comprend vraiment pas ce qui cloche dans ma config Merci pour votre aide.

-

Je suis intéressé, j'attend juste la réponse d'un autre DS218 à vendre à 180€ 😉

-

Connexion OpenVPN OK mais pas d'accès

Geoff1330 a répondu à un(e) sujet de Geoff1330 dans VPN Serveur

oui, j'arrive en local. J'ai trouvé mon erreur: Le firewall 😂 en déinstallant vpnserveur, il avait retiré les droits sur le firewall et j'avais complement oublié de verifier cela. C'est donc en ordre 😉 -

Bonjour le Forum. J'ai un soucis avec mon openVPN: il y a une semaine, je n'arrivais plus a ouvrir une connexion OpenVPN. J'ai résolus le problème en désinstallant VPN serveur du Nas puis en le réinstallant et tout reconfigurer. Maintenant, J'arrive à me connecter au VPN, mais pas moyen d'ouvrir un dossier partagé ou de me connecté sur le NAS avec son IP 10.0.0.5:5000. J'ai se problème autant sur mon Mac (TunnelBlick) que sur mon iPhone. Je pense que le soucis vient du Syno parce que j'ai exactement la même configuration sur un autre NAS et celui-là fonctionne très bien. Merci pour votre aide. Geoff Voici les log du mac 2019-12-05 11:12:06.375535 *Tunnelblick: macOS 10.15.1 (19B88); Tunnelblick 3.8.1 (build 5400); prior version 3.8.0 (build 5370) 2019-12-05 11:12:06.925813 *Tunnelblick: Attempting connection with VPNConfig using shadow copy; Set nameserver = 769; monitoring connection 2019-12-05 11:12:06.926172 *Tunnelblick: openvpnstart start VPNConfig.tblk 56024 769 0 1 0 49456 -ptADGNWradsgnw 2.4.7-openssl-1.0.2t 2019-12-05 11:12:06.966747 *Tunnelblick: openvpnstart starting OpenVPN 2019-12-05 11:12:07.181667 OpenVPN 2.4.7 x86_64-apple-darwin [SSL (OpenSSL)] [LZO] [LZ4] [PKCS11] [MH/RECVDA] [AEAD] built on Sep 11 2019 2019-12-05 11:12:07.181810 library versions: OpenSSL 1.0.2t 10 Sep 2019, LZO 2.10 2019-12-05 11:12:07.184132 MANAGEMENT: TCP Socket listening on [AF_INET]127.0.0.1:56024 2019-12-05 11:12:07.184214 Need hold release from management interface, waiting... 2019-12-05 11:12:07.551400 *Tunnelblick: openvpnstart log: OpenVPN started successfully. Command used to start OpenVPN (one argument per displayed line): /Applications/Tunnelblick.app/Contents/Resources/openvpn/openvpn-2.4.7-openssl-1.0.2t/openvpn --daemon --log /Library/Application Support/Tunnelblick/Logs/-SUsers-Sgeoff-SLibrary-SApplication Support-STunnelblick-SConfigurations-SVPNConfig.tblk-SContents-SResources-Sconfig.ovpn.769_0_1_0_49456.56024.openvpn.log --cd /Library/Application Support/Tunnelblick/Users/geoff/VPNConfig.tblk/Contents/Resources --machine-readable-output --setenv IV_GUI_VER "net.tunnelblick.tunnelblick 5400 3.8.1 (build 5400)" --verb 3 --config /Library/Application Support/Tunnelblick/Users/geoff/VPNConfig.tblk/Contents/Resources/config.ovpn --setenv TUNNELBLICK_CONFIG_FOLDER /Library/Application Support/Tunnelblick/Users/geoff/VPNConfig.tblk/Contents/Resources --verb 3 --cd /Library/Application Support/Tunnelblick/Users/geoff/VPNConfig.tblk/Contents/Resources --management 127.0.0.1 56024 /Library/Application Support/Tunnelblick/kcplakeblmiehagacajfjimeaojikpakffaafbio.mip --management-query-passwords --management-hold --script-security 2 --route-up /Applications/Tunnelblick.app/Contents/Resources/client.up.tunnelblick.sh -d -f -m -w -ptADGNWradsgnw --down /Applications/Tunnelblick.app/Contents/Resources/client.down.tunnelblick.sh -d -f -m -w -ptADGNWradsgnw 2019-12-05 11:12:07.568682 MANAGEMENT: Client connected from [AF_INET]127.0.0.1:56024 2019-12-05 11:12:07.621731 MANAGEMENT: CMD 'pid' 2019-12-05 11:12:07.622046 MANAGEMENT: CMD 'auth-retry interact' 2019-12-05 11:12:07.622148 MANAGEMENT: CMD 'state on' 2019-12-05 11:12:07.622265 MANAGEMENT: CMD 'state' 2019-12-05 11:12:07.622411 MANAGEMENT: CMD 'bytecount 1' 2019-12-05 11:12:07.629261 *Tunnelblick: Established communication with OpenVPN 2019-12-05 11:12:07.630253 *Tunnelblick: >INFO:OpenVPN Management Interface Version 1 -- type 'help' for more info 2019-12-05 11:12:07.632854 MANAGEMENT: CMD 'hold release' 2019-12-05 11:12:07.656386 *Tunnelblick: Obtained VPN username and password from the Keychain 2019-12-05 11:12:07.656717 MANAGEMENT: CMD 'username "Auth" "xxxx"' 2019-12-05 11:12:07.656784 MANAGEMENT: CMD 'password [...]' 2019-12-05 11:12:07.657351 WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info. 2019-12-05 11:12:07.657380 NOTE: the current --script-security setting may allow this configuration to call user-defined scripts 2019-12-05 11:12:07.662694 MANAGEMENT: >STATE:1575540727,RESOLVE,,,,,, 2019-12-05 11:12:07.720076 TCP/UDP: Preserving recently used remote address: [AF_INET]80.200.xx.xxx:1194 2019-12-05 11:12:07.720194 Socket Buffers: R=[786896->786896] S=[9216->9216] 2019-12-05 11:12:07.720229 UDP link local (bound): [AF_INET][undef]:1194 2019-12-05 11:12:07.720245 UDP link remote: [AF_INET]80.200.xx.xxx:1194 2019-12-05 11:12:07.720375 MANAGEMENT: >STATE:1575540727,WAIT,,,,,, 2019-12-05 11:12:07.736767 MANAGEMENT: >STATE:1575540727,AUTH,,,,,, 2019-12-05 11:12:07.736946 TLS: Initial packet from [AF_INET]80.200.xx.xxx:1194, sid=0060ef90 1cfde631 2019-12-05 11:12:07.737794 WARNING: this configuration may cache passwords in memory -- use the auth-nocache option to prevent this 2019-12-05 11:12:07.817158 VERIFY OK: depth=1, C=TW, ST=Taiwan, L=Taipei, O=Synology Inc., OU=Certificate Authority, CN=Synology Inc. CA, emailAddress=product@synology.com 2019-12-05 11:12:07.819205 VERIFY OK: depth=0, C=TW, ST=Taiwan, L=Taipei, O=Synology Inc., OU=FTP Team, CN=synology.com, emailAddress=product@synology.com 2019-12-05 11:12:08.320959 Control Channel: TLSv1.2, cipher TLSv1/SSLv3 DHE-RSA-AES256-GCM-SHA384, 1024 bit RSA 2019-12-05 11:12:08.321108 [synology.com] Peer Connection Initiated with [AF_INET]80.200.xx.xxx:1194 2019-12-05 11:12:09.576863 MANAGEMENT: >STATE:1575540729,GET_CONFIG,,,,,, 2019-12-05 11:12:09.577072 SENT CONTROL [synology.com]: 'PUSH_REQUEST' (status=1) 2019-12-05 11:12:09.596383 PUSH: Received control message: 'PUSH_REPLY,route 10.0.1.0 255.255.255.0,route 10.8.0.0 255.255.255.0,route 10.8.0.1,topology net30,ping 10,ping-restart 60,ifconfig 10.8.0.6 10.8.0.5' 2019-12-05 11:12:09.596577 OPTIONS IMPORT: timers and/or timeouts modified 2019-12-05 11:12:09.596607 OPTIONS IMPORT: --ifconfig/up options modified 2019-12-05 11:12:09.596626 OPTIONS IMPORT: route options modified 2019-12-05 11:12:09.596882 Outgoing Data Channel: Cipher 'AES-256-CBC' initialized with 256 bit key 2019-12-05 11:12:09.596914 Outgoing Data Channel: Using 512 bit message hash 'SHA512' for HMAC authentication 2019-12-05 11:12:09.596979 Incoming Data Channel: Cipher 'AES-256-CBC' initialized with 256 bit key 2019-12-05 11:12:09.597005 Incoming Data Channel: Using 512 bit message hash 'SHA512' for HMAC authentication 2019-12-05 11:12:09.597817 Opening utun (connect(AF_SYS_CONTROL)): Resource busy (errno=16) 2019-12-05 11:12:09.597890 Opening utun (connect(AF_SYS_CONTROL)): Resource busy (errno=16) 2019-12-05 11:12:09.597932 Opening utun (connect(AF_SYS_CONTROL)): Resource busy (errno=16) 2019-12-05 11:12:09.597969 Opening utun (connect(AF_SYS_CONTROL)): Resource busy (errno=16) 2019-12-05 11:12:09.598003 Opening utun (connect(AF_SYS_CONTROL)): Resource busy (errno=16) 2019-12-05 11:12:09.598037 Opening utun (connect(AF_SYS_CONTROL)): Resource busy (errno=16) 2019-12-05 11:12:09.598290 Opened utun device utun6 2019-12-05 11:12:09.598406 MANAGEMENT: >STATE:1575540729,ASSIGN_IP,,10.8.0.6,,,, 2019-12-05 11:12:09.598537 /sbin/ifconfig utun6 delete ifconfig: ioctl (SIOCDIFADDR): Can't assign requested address 2019-12-05 11:12:09.612883 NOTE: Tried to delete pre-existing tun/tap instance -- No Problem if failure 2019-12-05 11:12:09.612950 /sbin/ifconfig utun6 10.8.0.6 10.8.0.5 mtu 1500 netmask 255.255.255.255 up 2019-12-05 11:12:09.616051 MANAGEMENT: >STATE:1575540729,ADD_ROUTES,,,,,, 2019-12-05 11:12:09.616103 /sbin/route add -net 10.0.1.0 10.8.0.5 255.255.255.0 add net 10.0.1.0: gateway 10.8.0.5 2019-12-05 11:12:09.623334 /sbin/route add -net 10.8.0.0 10.8.0.5 255.255.255.0 add net 10.8.0.0: gateway 10.8.0.5 2019-12-05 11:12:09.625902 /sbin/route add -net 10.8.0.1 10.8.0.5 255.255.255.255 add net 10.8.0.1: gateway 10.8.0.5 11:12:09 *Tunnelblick: ********************************************** 11:12:09 *Tunnelblick: Start of output from client.up.tunnelblick.sh 11:12:11 *Tunnelblick: NOTE: No network configuration changes need to be made. 11:12:11 *Tunnelblick: WARNING: Will NOT monitor for other network configuration changes. 11:12:11 *Tunnelblick: DNS servers '172.22.250.232 172.22.250.233' will be used for DNS queries when the VPN is active 11:12:11 *Tunnelblick: NOTE: The DNS servers do not include any free public DNS servers known to Tunnelblick. This may cause DNS queries to fail or be intercepted or falsified even if they are directed through the VPN. Specify only known public DNS servers or DNS servers located on the VPN network to avoid such problems. 11:12:11 *Tunnelblick: Flushed the DNS cache via dscacheutil 11:12:11 *Tunnelblick: /usr/sbin/discoveryutil not present. Not flushing the DNS cache via discoveryutil 11:12:11 *Tunnelblick: Notified mDNSResponder that the DNS cache was flushed 11:12:11 *Tunnelblick: Notified mDNSResponderHelper that the DNS cache was flushed 11:12:11 *Tunnelblick: End of output from client.up.tunnelblick.sh 11:12:11 *Tunnelblick: ********************************************** 2019-12-05 11:12:11.912982 Initialization Sequence Completed 2019-12-05 11:12:11.913102 MANAGEMENT: >STATE:1575540731,CONNECTED,SUCCESS,10.8.0.6,80.200.xx.xxx,1194,, 2019-12-05 11:12:12.132970 *Tunnelblick: Warning: DNS server address 172.22.250.232 is not a public IP address and is not being routed through the VPN. 2019-12-05 11:12:12.242561 *Tunnelblick: Warning: DNS server address 172.22.250.233 is not a public IP address and is not being routed through the VPN. 2019-12-05 11:12:18.604710 *Tunnelblick: This computer's apparent public IP address (164.15.8.1) was unchanged after the connection was made 2019-12-05 11:12:58.938362 *Tunnelblick: Disconnecting; 'Disconnect' (toggle) menu command invoked 2019-12-05 11:12:59.246103 *Tunnelblick: Disconnecting using 'kill' 2019-12-05 11:12:59.420757 event_wait : Interrupted system call (code=4) 2019-12-05 11:12:59.421368 /sbin/route delete -net 10.0.1.0 10.8.0.5 255.255.255.0 delete net 10.0.1.0: gateway 10.8.0.5 2019-12-05 11:12:59.424731 /sbin/route delete -net 10.8.0.0 10.8.0.5 255.255.255.0 delete net 10.8.0.0: gateway 10.8.0.5 2019-12-05 11:12:59.427502 /sbin/route delete -net 10.8.0.1 10.8.0.5 255.255.255.255 delete net 10.8.0.1: gateway 10.8.0.5 2019-12-05 11:12:59.430144 Closing TUN/TAP interface 2019-12-05 11:12:59.430593 /Applications/Tunnelblick.app/Contents/Resources/client.down.tunnelblick.sh -d -f -m -w -ptADGNWradsgnw utun6 1500 1602 10.8.0.6 10.8.0.5 init 11:12:59 *Tunnelblick: ********************************************** 11:12:59 *Tunnelblick: Start of output from client.down.tunnelblick.sh 11:13:00 *Tunnelblick: WARNING: Not restoring network settings because no saved Tunnelblick DNS information was found. 11:13:00 *Tunnelblick: Flushed the DNS cache with dscacheutil -flushcache 11:13:00 *Tunnelblick: Notified mDNSResponder that the DNS cache was flushed 11:13:00 *Tunnelblick: End of output from client.down.tunnelblick.sh 11:13:00 *Tunnelblick: ********************************************** 2019-12-05 11:13:00.633064 SIGTERM[hard,] received, process exiting 2019-12-05 11:13:00.633100 MANAGEMENT: >STATE:1575540780,EXITING,SIGTERM,,,,, 2019-12-05 11:13:00.893028 *Tunnelblick: Expected disconnection occurred.