-

Compteur de contenus

575 -

Inscription

-

Dernière visite

-

Jours gagnés

1

Tout ce qui a été posté par Dimebag Darrell

-

[TUTO] [Docker - macvlan] Pi-Hole (V5)

Dimebag Darrell a répondu à un(e) sujet de .Shad. dans Tutoriels

ça fonctionne nickel ! ça filtre et j'ai les infos nécessaires pour gérer les différents clients. Je ne pense pas que ces settings influences la capacité de pi-hole à filtrer Il faudrait que j'essaie en les activants Une question, quelles listes utilises tu pour filtrer ? J'utilise ce portail https://firebog.net, j'ai pris toutes les listes mais j'arrive à plus de 1.400.000 de domaines ! -

[TUTO] [Docker - macvlan] Pi-Hole (V5)

Dimebag Darrell a répondu à un(e) sujet de .Shad. dans Tutoriels

Oui, local network (range/24) et l'adresse de mon routeur -

[TUTO] [Docker - macvlan] Pi-Hole (V5)

Dimebag Darrell a répondu à un(e) sujet de .Shad. dans Tutoriels

dans les settings DNS uniquement le conditional forward est activé de mon coté -

[TUTO] [Docker - macvlan] Pi-Hole (V5)

Dimebag Darrell a répondu à un(e) sujet de .Shad. dans Tutoriels

@.Shad. merci pour l'info, Je posais tout simplement la question car chez moi, aucune de ces options ne sont cochées. J'ai simplement coché le conditional forwarding afin de voir l'identifiant des clients qui sont connectés. Honnêtement, je ne sais pas trop ce que ça apporte de plus (ça reste très nébuleux pour moi) -

[TUTO] [Docker - macvlan] Pi-Hole (V5)

Dimebag Darrell a répondu à un(e) sujet de .Shad. dans Tutoriels

@.Shad. merci beaucoup Pour ma part, dans les DNS settings, j'ai uniquement sélectionné Conditional forwarding Par contre, ni Never forward non-FQDNs ni Never forward reverse lookups for private IP ranges ni Use DNSSEC ne sont cochés dans ma config Est ce que tu les sélectionnes de ton coté ? -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

@MilesTEG1 & @PiwiLAbruti En tout cas merci pour les remarques et les clarifications -

[TUTO] [Docker - macvlan] Pi-Hole (V5)

Dimebag Darrell a répondu à un(e) sujet de .Shad. dans Tutoriels

Bonjour tout le monde, Un point que j'ai découvert lorsque j'ai mis en place le link aggregation, j'ai ajouté cela dans les paramètres networks: pihole_network: driver: macvlan driver_opts: parent: ovs_bond0 ipam: config: - subnet: 192.168.1.0/24 # <-- Update gateway: 192.168.1.3 # <-- Update ip_range: 192.168.1.192/24 Une question, est-il possible d'expliquer un peu plus ces "advanced settings" Merci Advanced DNS settings Never forward non-FQDNs When there is a Pi-hole domain set and this box is ticked, this asks FTL that this domain is purely local and FTL may answer queries from /etc/hosts or DHCP leases but should never forward queries on that domain to any upstream servers. Never forward reverse lookups for private IP ranges All reverse lookups for private IP ranges (i.e., 192.168.0.x/24, etc.) which are not found in /etc/hosts or the DHCP leases are answered with "no such domain" rather than being forwarded upstream. The set of prefixes affected is the list given in RFC6303. Important: Enabling these two options may increase your privacy, but may also prevent you from being able to access local hostnames if the Pi-hole is not used as DHCP server. Use DNSSEC Validate DNS replies and cache DNSSEC data. When forwarding DNS queries, Pi-hole requests the DNSSEC records needed to validate the replies. If a domain fails validation or the upstream does not support DNSSEC, this setting can cause issues resolving domains. Use an upstream DNS server which supports DNSSEC when activating DNSSEC. Note that the size of your log might increase significantly when enabling DNSSEC. A DNSSEC resolver test can be found here. Conditional forwarding If not configured as your DHCP server, Pi-hole typically won't be able to determine the names of devices on your local network. As a result, tables such as Top Clients will only show IP addresses. One solution for this is to configure Pi-hole to forward these requests to your DHCP server (most likely your router), but only for devices on your home network. To configure this we will need to know the IP address of your DHCP server and which addresses belong to your local network. Exemplary input is given below as placeholder in the text boxes (if empty). If your local network spans 192.168.0.1 - 192.168.0.255, then you will have to input 192.168.0.0/24. If your local network is 192.168.47.1 - 192.168.47.255, it will be 192.168.47.0/24 and similar. If your network is larger, the CIDR has to be different, for instance a range of 10.8.0.1 - 10.8.255.255 results in 10.8.0.0/16, whereas an even wider network of 10.0.0.1 - 10.255.255.255 results in 10.0.0.0/8. Setting up IPv6 ranges is exactly similar to setting up IPv4 here and fully supported. Feel free to reach out to us on our Discourse forum in case you need any assistance setting up local host name resolution for your particular system. You can also specify a local domain name (like fritz.box) to ensure queries to devices ending in your local domain name will not leave your network, however, this is optional. The local domain name must match the domain name specified in your DHCP server for this to work. You can likely find it within the DHCP settings. -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

Merci @PiwiLAbruti pour ton retour, Non ça ne restreint pas trop l'utilisation de mon NAS, sauf quand je suis à l'étranger (en cette période, j'avouerai que c'est plus trop tendance!!!) La question a le mérite d'être posée en effet. -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

Merci beaucoup pour le retour, En effet, ces ports sont exposés au monde entier sans aucun GEOIP filtering. Néanmoins, je me dis que cette restriction peut très vite être contourné avec un VPN simulant une IP locale. Soit dit en passant, sauf si c'est un "hacker" débutant, il lui sera impossible de voir ce qu'il se passe, un hacker plus aguerri, cet obstacle sera très vite contourné. Je me trompe peut-être!? Je pars du principe que mon NAS soit accessible facilement, en ouvrant des ports, je sais que je m'expose à des risques. C'est mon but d'avoir mon cloud privé, difficile de faire autrement, ou bien je le ferme complètement et son but initial n'est plus du tout atteint. Concernant des tentatives de connections, j'en ai eu il y a environ 1 an, de manière assez massive. Dans les logs je remarquais que les tentatives venaient d'IP différentes et de région différentes (Nouvelle Zélande, Chine, US, Vietnam...), j'ose imaginer que ce sont les mêmes personnes avec l'utilisation d'un VPN derrière. Pour info, après deux tentatives de connections, l'IP est automatiquement blacklisté J'ai en plus un Unifi Security Gateway (avec un firewall) qui se situe en amont du NAS. Ma question initiale était de savoir s'il est possible de masquer le "footprint" de l'application qui se cache derrière ces ports, à proprement parler, éviter que Synology apparaisse, surtout en cas de faille sur le DSM. Vos recommandations sont les bienvenues. -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

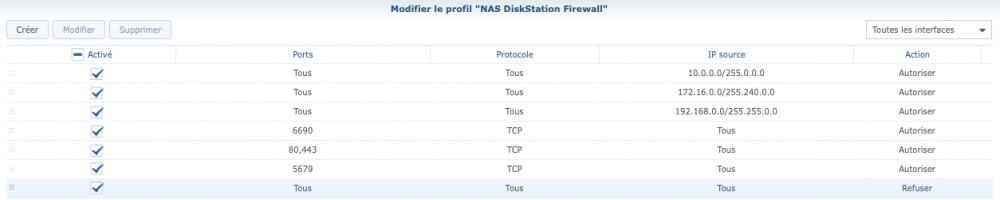

@PiwiLAbruti Voici un screenshoot. Sachant que sur mon ubiquiti UNIFI USG, je n'ai ouvert que les ports 443,80 et pour le SFTP -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

Par contre mon NAS est derrière un USG (Unifi) qui fait security gateway Concernant les applications qui sont accessibles depuis l'extérieur, j'utilise un reverse proxy (redirection HTTPS et uniquement via le port 443) -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

https://pentest-tools.com/home -> il indique que sur certains domaines, j'ai un synology qui est derrière... là en ce moment, j'essaie https://www.intruder.io Résultat : A+ ! sur https://pentest-tools.com/home -

[TUTO] Sécuriser les accès à son nas - DSM 6.x

Dimebag Darrell a répondu à un(e) sujet de Fenrir dans Tutoriels

Bonjour tout le monde, J'ai une question concernant l'identification d'un environnement Synology (depuis l'extérieur) Quand je procède avec des tests de sécurité (en ligne), bien souvent, ils indiquent que c'est la technologie Synology qui est derrière mon nom de domaine. Y a-t-il moyen de cacher cela ? -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Bonjour tout le monde, Une petite question relative à la mise à jour des listes. (firebog.net) J'utilise gravity, est-ce le meilleur moyen ? merci -

[GUIDE] Tout sur les volumes, groupe de disques, RAID&SHR, système de fichiers etc...

Dimebag Darrell a répondu à un(e) sujet de unPixel dans Tutoriels

Vu qu'on parlait d'une configuration de volumes spécifiques et avec les impacts lors d'un remplacement de disque, je pensais que c'était le lieu approprié ! -

[GUIDE] Tout sur les volumes, groupe de disques, RAID&SHR, système de fichiers etc...

Dimebag Darrell a répondu à un(e) sujet de unPixel dans Tutoriels

Merci beaucoup pour le conseil, Je pensais procéder comme cela, faire un backup (hyper backup ou snapshot) sur le deuxième disque, J'installe le nouveau disque avec l'OS DSM dessus, ensuite je procède avec la restauration du back-up Une question demeure néanmoins, j'ai plusieurs dockers qui ont été configurés, je suppose lors de la restauration, tout fonctionnera comme précédemment ? -

[GUIDE] Tout sur les volumes, groupe de disques, RAID&SHR, système de fichiers etc...

Dimebag Darrell a répondu à un(e) sujet de unPixel dans Tutoriels

Une question, et si j'utilise l'outil snapshot replication, en stockant l'image sur un autre disque (externe par exemple) ? Je pourrais restaurer l'image sur mes nouveaux disques ? Est-ce envisageable ? -

[GUIDE] Tout sur les volumes, groupe de disques, RAID&SHR, système de fichiers etc...

Dimebag Darrell a répondu à un(e) sujet de unPixel dans Tutoriels

Bonjour tout le monde, J'ai une petite question, Actuellement j'ai 2x6To sur mon DS718+, le tout configuré en JBOD. Je gère moi même les dossiers que je veux sauvegarder sur le deuxième disque via hyper backup. C'est à dire les photos, documents privés et pro Tout ce qui concerne les fichiers du type films, mp3, ci-ceux venaient à disparaître, ce n'est pas une fin en soi ! Néanmoins, j'ai une question, Si je désire remplacer ces disques, afin d'augmenter le volume, comment devrais-je m'y prendre ? En attendant de vous lire, Belle journée -

[TUTO] RT2600AC en DMZ derrière Livebox4

Dimebag Darrell a répondu à un(e) sujet de oracle7 dans Tutoriels

Pour info, Orange Belgium a activé le mode bridge sur ses modem (cable) -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Merci bcp, je viens de l'ajouter dans pi-hole Un site pour tester sa config ? -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Une question concernant les listes à utiliser ? Vous avez une recommandations ? J'utilise celles-ci (https://firebog.net) Un site ou un portail afin de tester le filtrage de pi-hole ? -

Acceder à son NAS à distance via l explorateur de fichier windows

Dimebag Darrell a répondu à un(e) sujet de Wlf dans Accès à vos données

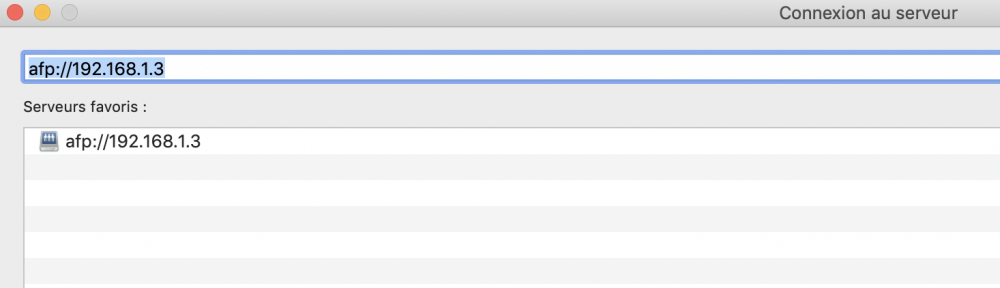

Oui, possible, mais comment peut-il identifier que j'utilise le protocole AFP en utilisant un VPN ? -

Acceder à son NAS à distance via l explorateur de fichier windows

Dimebag Darrell a répondu à un(e) sujet de Wlf dans Accès à vos données

-

Acceder à son NAS à distance via l explorateur de fichier windows

Dimebag Darrell a répondu à un(e) sujet de Wlf dans Accès à vos données

Une idée ? -

Acceder à son NAS à distance via l explorateur de fichier windows

Dimebag Darrell a répondu à un(e) sujet de Wlf dans Accès à vos données

Je relance le sujet, J'ai remarqué lorsque je fais un partage de connections avec mon smartphone + activation du VPN sur mon macbook, j'arrive à accéder à mon drive réseau (comme si j'étais en local) Par contre, j'ai essayé sur une connection fixe (ADSL - Proximus), j'active mon VPN et là, impossible d'accéder au drive réseau ! Bizarre !