-

Compteur de contenus

575 -

Inscription

-

Dernière visite

-

Jours gagnés

1

Tout ce qui a été posté par Dimebag Darrell

-

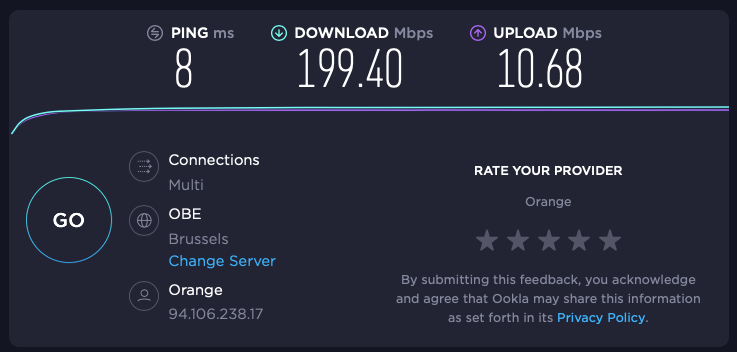

Vitesse de transfert

Dimebag Darrell a répondu à un sujet dans Installation, Démarrage et Configuration

-

Vitesse de transfert

Dimebag Darrell a répondu à un sujet dans Installation, Démarrage et Configuration

Je viens de faire le test ça m'a l'air bon Néanmoins, en FTP depuis l'extérieur de mon réseau, je ne dépasse pas 1mo/s (pourtant j'ai une connection 200mbits) -

[TUTO] RT2600AC en DMZ derrière Livebox4

Dimebag Darrell a répondu à un(e) sujet de oracle7 dans Tutoriels

@oracle7 Oui, j'ai oublié de taguer -

[TUTO] RT2600AC en DMZ derrière Livebox4

Dimebag Darrell a répondu à un(e) sujet de oracle7 dans Tutoriels

Merci beaucoup pour la précision, La différence entre Orange Belgique et Orange France, En Belgique, on utilise la technologie cable (et non xDLS), ce qui signifie que le décodeur lui n'est pas connecté à la livebox mais directement au cable (via un splitter). Néanmoins, le modem/routeur Orange ne bénéfice pas du mode bridge, donc, j'imagine que je peux aisément utilisé la même approche pour configurer le modem en DMZ et le upPNP -

[TUTO] RT2600AC en DMZ derrière Livebox4

Dimebag Darrell a répondu à un(e) sujet de oracle7 dans Tutoriels

Concernant l'activation de la DMZ ainsi que le upPNP, n'y a-t-il pas de risque concernant la sécurité ? -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

ça semble fonctionner, merci pour les indications @.Shad. @bruno78🙂 Une question concernant l'application elle-même, il a la possibilité de créer des groupes, je suppose que par défaut, il va filtrer par rapport aux liste qui ont été uploadée ? -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

OK, je vais essayer ça merci -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

c'est actuellement là où j'ai créé mes dossiers sur le syno /volume1/docker/pihole/pihole /volume1/docker/pihole/dnsmasq.d voila ce que j'ai mis dans le docker compose yaml volumes: - /volume1/docker/pihole/pihole:/pihole - /volume1/docker/pihole/dnsmasq.d:/dnsmasq.d -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Je viens d'essayer en mentionnant les volumes, mais je n'ai aucune donné dans les dossiers correspondants J'utilise ce chemin /volume1/docker/pihole/pihole /volume1/docker/pihole/dnsmasq.d Après avoir tout configuré, je fais un test docker compose down et un docker compose up, de nouveau je perds la config ! 😕 -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

nickel merci, je vais essayer ça 🙂 Creating pihole ... error ERROR: for pihole Cannot start service pihole: b"Bind mount failed: '/volume1/docker/pihole/pidnsmasq' does not exists" ERROR: for pihole Cannot start service pihole: b"Bind mount failed: '/volume1/docker/pihole/pidnsmasq' does not exists" ERROR: Encountered errors while bringing up the project. Je suppose que ces dossiers doivent être créés avant le lancement du docker compose ps : que signifie pietc ? et pidnsmasq: ? pidnsmasq:/etc/dnsmasq.d pietc:/etc/pihole -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Dans ce cas, comment dois-je procéder, car si j'active un script pour la recherche de mise à jour, ça signifie que lorsque celui-ci sera updaté, je serai dans la situation actuelle -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Alors, merci beaucoup, ça fonctionne Par contre, je ne retrouve pas ma config précédente avec mes listes Comme si j'avais fait une toute nouvelle installation @bruno78 je suppose que c'est un script que tu lances tous les mois docker-compose pull pihole docker stop pihole-pihole1 docker rm pihole-pihole1 docker-compose up -d pihole -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Voici mon docker-compose services: pihole: container_name: pihole image: pihole/pihole:latest hostname: pihole domainname: localhost mac_address: d0:ca:ab:cd:ef:01 cap_add: - NET_ADMIN networks: pihole_network: ipv4_address: 192.168.x.x dns: - 127.0.0.1 - 80.67.169.12 ports: - 443/tcp - 53/tcp - 53/udp - 67/udp - 80/tcp environment: ServerIP: 192.168.x.x VIRTUAL_HOST: Synology_Pi-Hole WEBPASSWORD: "" restart: unless-stopped networks: pihole_network: driver: macvlan driver_opts: parent: ovs_eth0 ipam: config: - subnet: 192.168.x.x/24 gateway: 192.168.x.x ip_range: 192.168.x.x/24 -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Oui, oui, j'ai utilisé docker compose J'ai finalement bien récupéré PiHole, mais... Aucun changement de release, je suis toujours en 4.3 -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Voila, j'ai ce message d'erreur -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Dans le script du docker-compose.yml, où doivent-ils se trouver ? ça signifie que je devrai en plus refaire une install complète, vu que je vais devoir le re déployer non ? -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Merci pour l'info, Ici je suis sur un docker et malgré avoir relancé celui-ci, il ne s'est pas updaté automatiquement. -

[TUTO] Pi-Hole blocage des pubs sur le réseau

Dimebag Darrell a répondu à un(e) sujet de evildead dans Tutoriels

Bonjour tout le monde, j'ai vu que Pi Hole avait sorti la release 5.0, avez vous déjà eu l'occasion de l'installer et de la tester ? Qu'en pensez vous ? De plus, comment avez vous procéder pour le passage de la 4.2 à la 5.0 ? Merci -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

J'ai une question concernant le port forwarding J'utilise un reverse proxy sur le syno pour mes différentes applications, y compris, Drive. Malgré, le proxy pour Drive, je dois néanmoins ouvrir le port 6690 afin que mon laptop puisse joindre le NAS, ce qui n'est pas la cas avec l'application mobile DS Drive -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

Enfait, il ne passait pas par le port 22, mais via un port que j'avais spécifié pour le SFTP Il faut savoir que celui-ci était ouvert sur l'USG Depuis la fermeture de celui-ci, plus aucune attaque en port forwarding L'USG redirigent les ports 80 et 443 et sur le Syno, maintenant je n'ai que les ports 80 et 443 ouvert -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

Suite aux différents conseils concernant la configuration du firewall, je viens de faire un sacré nettoyage ! -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

Merci @maxou56 Le dernière exemple ressemble beaucoup à ma config, Pour info, les attaques ont stoppé, c'était un port que j'utilisais en SFTP qui étaient ouverts -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

Si tu devais donner un exemple de règle à mettre en place dans le firewall, je suis preneur 😉 -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

sur mon USG, les port 443 et 80 sont ouverts, c'est tout Quand je fais un test via Angry IP, il ne voit que les ports 53,443,1337,49200 (bizarrement il me trouve le port 53 et 1337 et 49200) Je reviens par rapport à ta remarque, comment devrais-je dès lors configurer le firewall sur le NAS -

Hacking - Multiple tentatives de connections en SSH sur mon NAS

Dimebag Darrell a répondu à un(e) sujet de Dimebag Darrell dans Installation, Démarrage et Configuration

Oui, car je veux y avoir accès depuis l'extérieur Pour info, je viens de faire un scan online et les ports ouverts sont 80 et 443 via Angry IP Scanner : Ports: 53,443,1337,49200