Rechercher dans la communauté

Affichage des résultats pour les étiquettes 'adblock'.

1 résultat trouvé

-

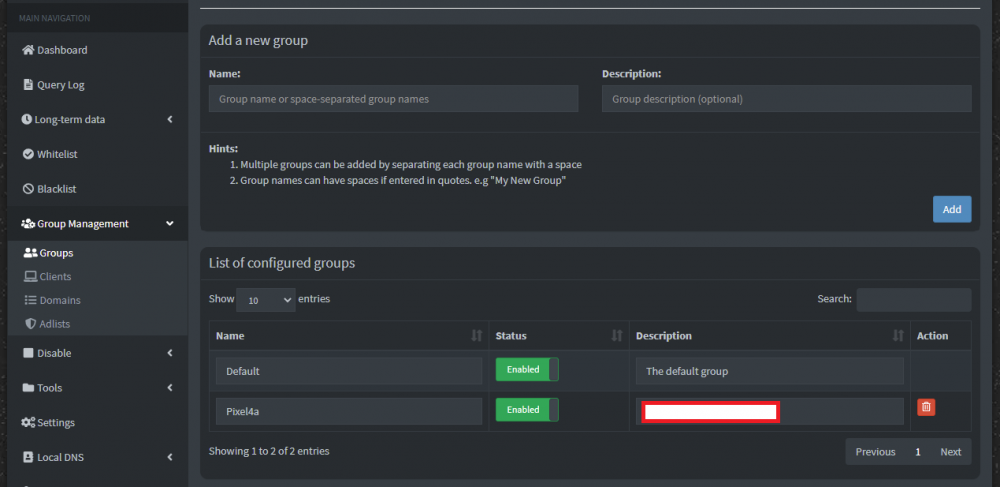

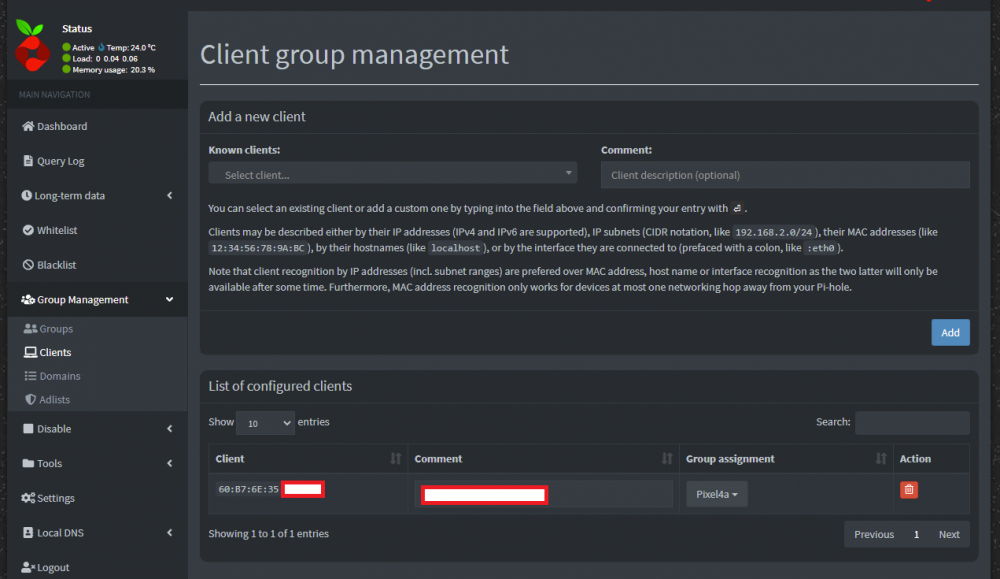

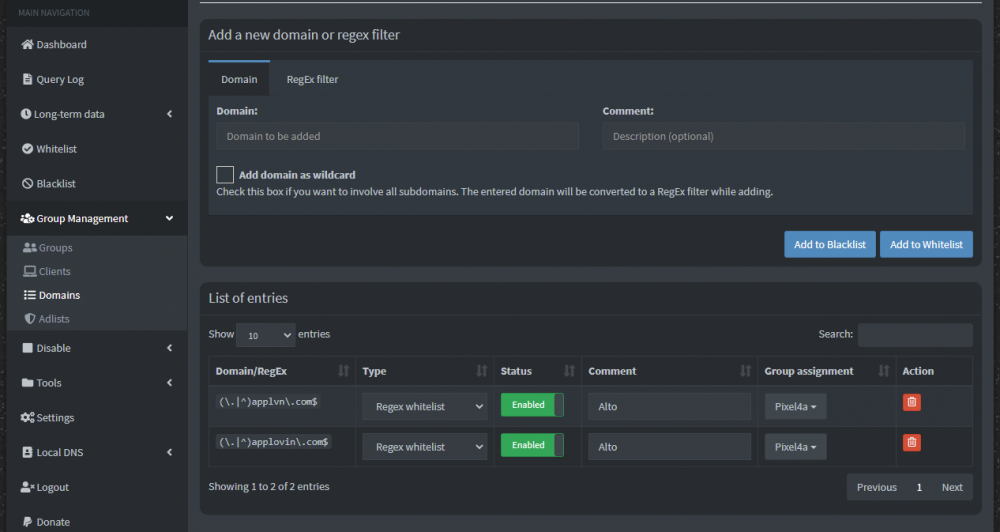

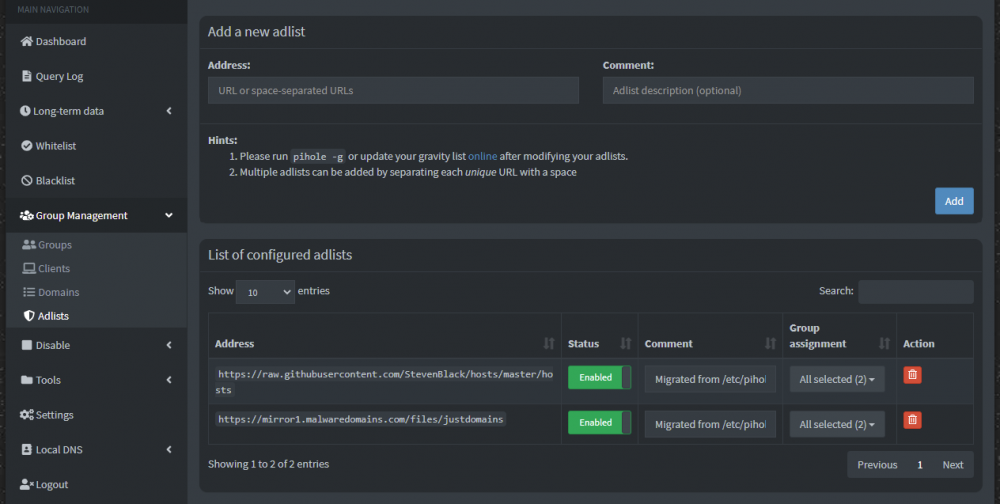

ATTENTION : Pi-Hole est passé en version 6, les variables d'environnement listées dans ce tutoriel sont caduques. 1. Préambule Pi-Hole est un logiciel libre permettant le blocage de publicités sur les périphériques qui l'utilisent en tant que serveur DNS. Il sert aussi à contrôler les donn...